Metasploit的基本使用

Metasploit可以在Linux、Windows和Mac OS X系统上运行。我假设你已安装了Metasploit,或者你使用的系统是Kali Linux。它有命令行接口也有GUI接口。

……Metasploit可以在Linux、Windows和Mac OS X系统上运行。我假设你已安装了Metasploit,或者你使用的系统是Kali Linux。它有命令行接口也有GUI接口。

……我使用Kali Linux的IP地址是192.168.0.112;在同一局域网内有一台运行Windows XP(192.168.0.108)的测试电脑。

……文本演示怎么使用Kali Linux入侵Android手机。

Kali Linux IP地址:192.168.0.112;接收连接的端口:443。

……ettercap是执行ARP欺骗嗅探的工具,通常用它来施行中间人攻击。

我还介绍过另一个arp欺骗工具-arpspoof

我使用的是Kali Linux 2.0;在开始使用ettercap之前,先配置一下:

中间人攻击也叫Man-In-The-Middle-Attack。

我假设你已经知道中间人攻击的基本概念,引用一段wikipedia:

……集线器、交换机和路由器都是计算机网络设备,而且非常容易混淆。那么集线器、交换机和路由器有什么区别呢?

……全世界,现在大约50%的网站没有使用SSL加密,天朝尤其多。

我们都知道通过HTTP发送的数据都是明文,没有使用任何加密,即使是在数据敏感的登录页面。

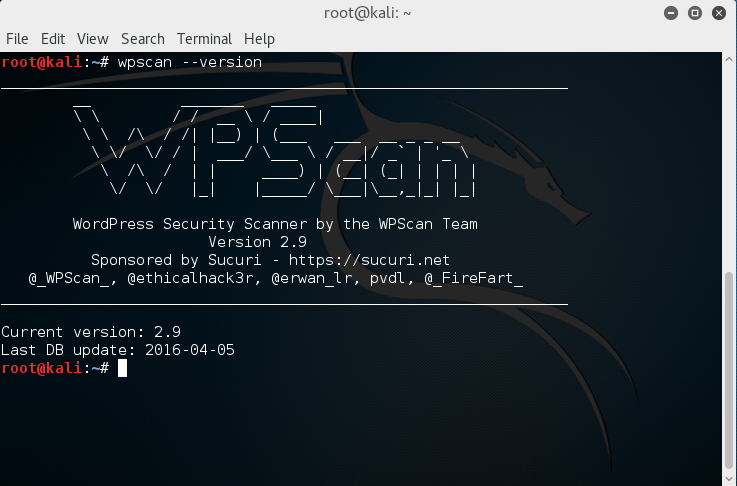

……我这里使用的Kali Linux,它默认安装了WPScan。

在使用WPScan之前,先更新它的漏洞数据库:

……Hydra是非常高效的网络登录破解工具,它可以对多种服务程序执行暴力破解(SSH、VNC等等)。

……本帖介绍怎么创建假的wifi热点,然后抓取连接到这个wifi用户的敏感数据。我们还会给周围的无线路由器发送未认证的包,使这些路由器瘫痪,强迫用户连接(或自动连接)我们创建的假wifi热点。

……